安全威胁课程——网络攻击

技术部分第四节内容,即第二章《病毒与威胁基础》之任务 4《安全威胁课程——网络攻击》

黑客分类

白帽子创新者

- 设计新系统

- 打破常规

- 精研技术

- 勇于创新

灰帽子破解者

- 破解已有系统

- 发现问题/漏洞

- 突破限制/禁制

- 展现自我

黑帽子破坏者

- 随意使用资源

- 恶意破坏

- 散播蠕虫病毒

- 商业间谍

一般攻击流程

准备阶段

- 确定目标:获得目标域名或公网 IP

- 隐藏自身:使用代理、肉鸡作为跳板机

- 收集信息(占整个攻击流程的 60~70% 的精力):收集目标的域名、子域名、CDN 使用情况、网站信息包括可社工的部分、对外服务的漏洞(如 web 服务器漏洞)

实施阶段

- 漏洞利用:邮件攻击、社工、木马等等攻击手段

- 应用攻击

- 提权

- 获利

收尾阶段

- 消除攻击痕迹

- 植入后门

常见的攻击手段

网络钓鱼(phishing = Phone + fishing)

- 钓鱼邮件

- 钓鱼网站

邮件攻击

- 邮件钓鱼

- 垃圾邮件

- 伪装发件人

- 复合型邮件攻击

- 传统勒索软件结合邮件和社工入侵

XSS 跨站

XXS 跨站脚本攻击(cross site script)

- 持久型 XSS:将对客户端攻击的脚本植入到服务器上,从而导致每个正常访问页面的用户都会遭到这段 XSS 脚本攻击

- 非持久型 XSS:把精心构造的恶意脚本包装到一个页面的 URL 中的某一个参数中,再将这个 URL 发布到网上,欺骗用户访问,从而对其进行攻击

SQL 注入攻击

利用现有的应用程序,将恶意 SQL 命令注入到后台数据库引擎中去执行,可以通过在 web 表单中输入恶意的 SQL 语句,得到一个存在安全漏洞的网站的数据库

DDOS 攻击

分布式拒绝服务攻击 DDOS(Distributed Denial of Service)

- 干扰阻断正常的网络通讯

- 提交大量请求,使服务器超负荷

- 阻断某一用户访问服务器

- 阻断某服务于特定系统或个人的通讯

- IOT 设备的 DDOS 攻击

挂马

社会工程学

APT 攻击(高级可持续攻击)

APT:Advanced Persistent Threat

- 锁定特定目标

- 有计划性

- 潜伏性

- 持续性

典型的 APT 攻击案例:震网病毒

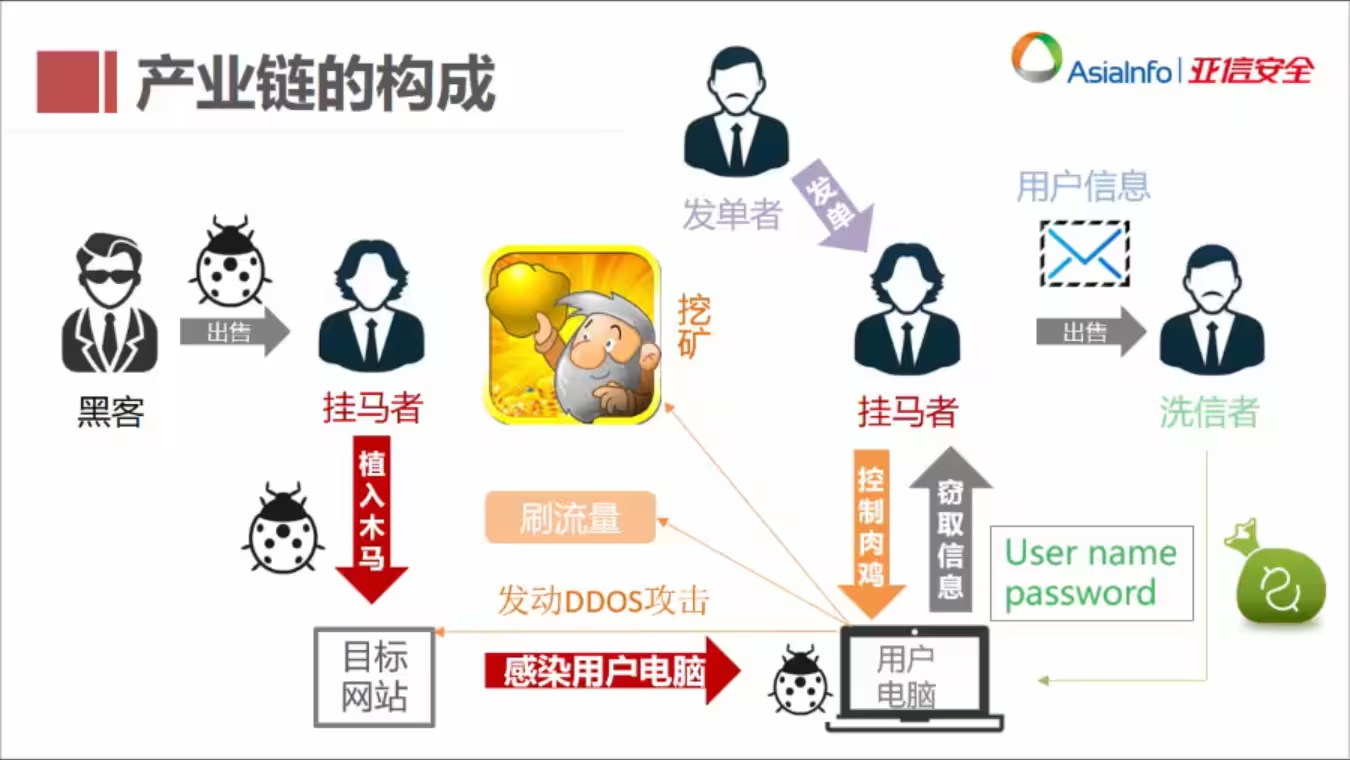

黑色产业链