《商用密码应用与安全性评估》笔记

本文是博主在泛读了《商用密码应用与安全性评估》一书后,对极少数较为感兴趣的内容和高频考点做的粗略记录,希望以后有机会还能再精读后,升华此文😂。笔记顺序为知识点在书中出现的先后顺序为主。

商密算法

| 名称 | 种类 | 安全性 | 算法 | 发布日期 | 成为行标 | 成为国标 | 纳入 ISO | 安全性 | 安全强度 |

|---|---|---|---|---|---|---|---|---|---|

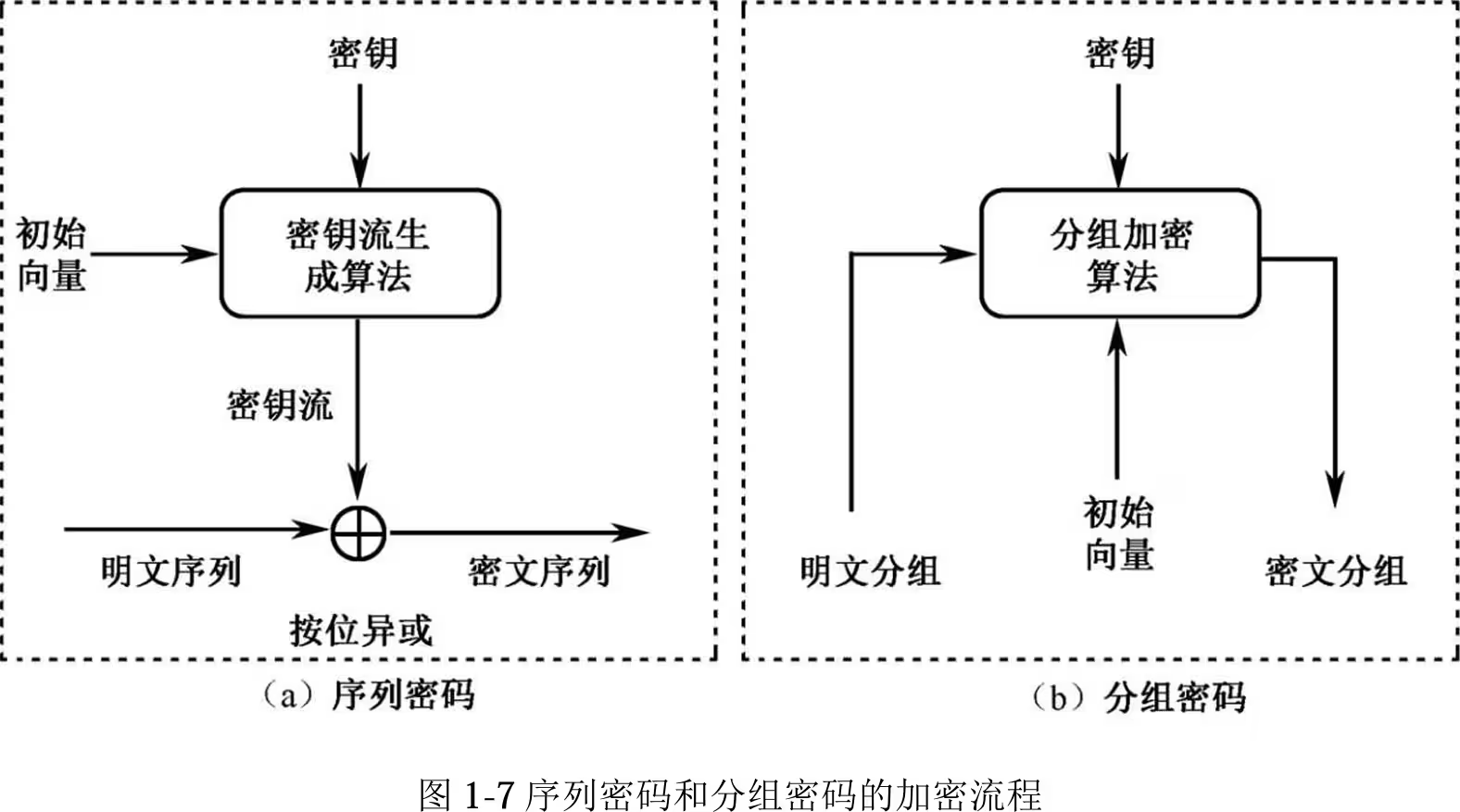

| ZUC | 序列密码 | / | 机密性算法(128-EEA3)完整性算法(128-EIA3) | / | / | / | 2011 | / | / |

| SM4 | 分组密码 | / | / | 2006.01 | 2012 | 2016 | 2018.11 | 与 AES-128 相当 | 128 |

| SM2 | 椭圆曲线公钥密码 | 基于椭圆曲线离散对数问题 | 数字签名、密钥交换、公钥加密 | 2010 | 2012 | 2016 | 2018.11 | 与 RSA-3072 相当 | / |

| SM9 | 标识密码 | 椭圆曲线上双线性对的标识密码算法 | 数字签名、密钥交换、密钥封装机制和公钥加密 | / | 2016 | / | 2018.11 | / | / |

| SM3 | 杂凑密码 | / | 填充分组→消息扩展→迭代过程→压缩函数 | 2010 | 2012 | 2016 | 2018.10 | 与 SHA-256 相当 | 128 |

行政审批事项

- 商用密码科研成果审查鉴定;

- 商用密码产品品种和型号审批;

- 商用密码产品质量检测机构审批;

- 密码产品和含有密码技术的设备进口许可;

- 商用密码产品出口许可;

- 电子认证服务使用密码许可;

- 信息安全等级保护商用密码测评机构审批;

- 电子政务电子认证服务机构认定。

监管事项

- 对商用密码产品生产单位的监管;

- 对生产商用密码产品的监管;

- 对商用密码产品销售单位的监管;

- 对销售商用密码产品的监管;

- 对境外组织和个人在华使用进口的密码产品或者含有密码技术的设备的监管;

- 对外商投资企业使用进口的密码产品或者含有密码技术的设备的监管;

- 对进口密码产品和含有密码技术的设备的监管;

- 对出口商用密码产品的监管;

- 对商用密码产品质量检测机构的监管;

- 对信息安全等级保护商用密码测评机构的监管;

- 对使用商用密码产品的监管;

- 对商用密码产品科研、生产、销售、运输、保管的安全、保密措施的监管;

- 对非法攻击商用密码,危害国家安全和利益、危害社会治安或者进行其他违法犯罪活动的监管;

- 对泄露商用密码技术秘密、非法攻击商用密码或者利用商用密码从事危害国家的安全和利益的活动的监管;

- 对信息安全等级保护中使用商用密码的监管;

- 对电子认证服务使用密码的监管;

- 对电子政务电子认证服务机构的监管;

- 对使用电子政务电子认证服务的监管。

三层密钥体系结构

服务器密码机

- 管理密钥:管理密钥主要是用于保护服务器密码机中密钥和敏感信息安全的密钥,它一般与应用无关,而与设备的安全性设计相关。管理密钥包括但不限于:管理员密钥、与管理工具建立安全管理通道的密钥、保护其他各层次密钥的密钥加密密钥、保护设备固件完整性的密钥、保护设备日志完整性等的密钥。管理密钥与设备本身的安全性设计相关,与外部应用没有关联,其使用不对应用系统开放。

- 用户密钥/设备密钥/密钥加密密钥

- 用户密钥:用户密钥是用户的身份密钥,包括签名密钥对和加密密钥对。签名密钥对由服务器密码机生成或安装,用于实现用户签名、验证、身份鉴别等,代表用户或应用者的身份;而加密密钥对则由密钥管理系统下发到设备中,主要用于对会话密钥的保护和数据的加解密等。用户密钥存储在服务器密码机内部的安全存储区域。

- 设备密钥:与用户密钥类似,设备密钥是服务器密码机的身份密钥,包括签名密钥对和加密密钥对,用于设备管理,代表服务器密码机的身份。设备密钥的签名密钥对在设备初始化时通过管理工具生成或者安装,加密密钥由密钥管理系统下发到设备中,设备密钥对存储在服务器密码及内部的安全存储区域。事实上,设备密钥和用户密钥存储在同一区域,设备密钥可以视作表征设备身份的特殊“用户密钥”。

- 密钥加密密钥:密钥加密密钥是定期更换的对称密钥,用于在预分配密钥情况下,对会话密钥的保护。密钥加密密钥通过密码设备管理工具生成或安装,与用户密钥和设备密钥存储在不同的存储区。

- 会话密钥:会话密钥是对称密钥,一般直接用于数据的加解密。会话密钥使用服务器密码机的接口生成或导入,使用时利用句柄检索。为了保证会话密钥的安全,它不能以明文形态进出密码机,服务器密码机的接口采用数字信封、密钥加密密钥加密传输或者密钥协商等方式进行会话密钥的导入/导出。

服务器密码机的密钥管理还应满足以下要求:

- 管理密钥的使用不对应用系统开放;

- 除公钥外,所有密钥均不能以明文形式出现在服务器密码机外;

- 服务器密码机内部存储的密钥应具备有效的防止解剖、探测和非法读取密钥保护机制;

- 服务器密码机内部存储的密钥应具备防止非法使用和导出的权限控制机制;

- 服务器密码机内部存储的密钥应具备安全销毁功能。

金融数据密码机

- 主密钥:主密钥是一种密钥加密密钥,其主要作用是保护其下层密钥的安全传输和存储。主密钥的存储必须采用强安全措施,不能以明文方式出现在密码机外。主密钥可采用加密存储或微电保护存储方式。采用微电保护存储方式时,密钥可以明文方式存储,但需要设计有销毁密钥的触发装置,当触发装置被触发时,销毁存储的所有密钥。

- 次主密钥:次主密钥是一种密钥加密密钥,其主要作用是保护数据密钥的安全传输、分发和存储。由于采用的是对称密码体制,因此一般需要通过离线分发的方式进行密钥的共享。

- 数据密钥:数据密钥是实际保护金融业务数据安全的密钥,直接用于加密或校验各类应用数据,包括 PIN 密钥和 MAC 密钥等。数据密钥一般不在密码机中长期存储,多个密码机在共享次主密钥的基础上,利用次主密钥保护各类数据密钥的安全传输以完成数据密钥的共享。数据密钥的使用最为频繁,一般需要按时更新。

IPSec VPN

- 设备密钥:非对称密钥对,包括签名密钥对和加密密钥对,用于实体身份鉴别、数字签名和数字信封等。其中,用于签名的设备密钥对在 IKE 第一阶段提供基于数字签名的身份鉴别服务;用于加密的设备密钥对在 IKE 第一阶段对交换数据提供保密性保护。

- 工作密钥:对称密钥,在 IKE 第一阶段密钥协商派生得到,用于对会话密钥交换过程的保护。其中,用于加密的工作密钥为 IKE 第二阶段交换的数据提供保密性保护;用于完整性校验的工作密钥为 IKE 第二阶段传输的数据提供完整性保护及对数据源进行身份鉴别。

- 会话密钥:对称密钥,在 IKE 第二阶段经密钥协商派生得到,直接用于数据报文及报文 MAC 的加密和完整性保护。其中,用于加密的会话密钥为通信数据和 MAC 值提供保密性保护;用于完整性校验的会话密钥为通信数据提供完整性保护。

SSL VPN

- 设备密钥:非对称密钥对,包括签名密钥对和加密密钥对。其中,签名密钥对用于握手协议中通信双方的身份鉴别;加密密钥对用于预主密钥协商时所用交换参数的保密性保护。

- 预主密钥、主密钥:对称密钥,其中预主密钥时双方协商通过伪随机数函数(PRF)生成的密钥素材,用于生成主密钥;主密钥由预主密钥、双方随机数等交换参数,经 PRF 计算生成的密钥素材,用于生成工作密钥。

- 工作密钥:对称密钥,对通信数据安全性提供保护。其中,数据加密密钥用于数据的加密和解密;校验密钥用于数据的完整性计算和校验。在标准 GM/T 0024-2014 中规定,发送方使用的工作密钥称为写密钥,接收方使用的工作密钥称为读密钥。

动态口令系统

- 管理类密钥

- 主密钥$K_m$:系统的根密钥,用于生成种子密钥加密密钥$K_s$ 、厂商生产主密钥$K_p$。

- 厂商生产主密钥$K_p$:用于生成厂商种子密钥加密密钥$K_{ps}$。

- 密钥加密类密钥

- 种子密钥加密密钥$K_s$:在令牌应用服务商系统(密钥管理系统和认证系统)中,用于对种子密钥进行加密存储的密钥。

- 厂商种子密钥加密密钥$K_{ps}$:在令牌厂商(动态令牌)系统中,用于对种子密钥进行加密存储的密钥。

- 传输密钥$K_t$:用于加密保护厂商生产主密钥$K_p$的交换,保障生产所使用的硬件密码设备和认证所用的硬件密码设备之间厂商生产主密钥$K_p$交换的安全。

- 用户类密钥

- 种子密钥:用于动态口令的生成。标准 GM/T 0021-2012 规定了动态口令系统中密钥管理的流程。

密评案例

- 密钥管理系统

- 身份鉴别系统

- 金融 IC 卡发卡系统和交易系统

- 网上银行系统

- 远程移动支付服务业务系统

- 信息采集系统

- 智能网联汽车共享租赁业务系统

- 综合网站群系统

- 政务云系统